Smishing: Social-Engineering-Angriffe per Kurznachricht

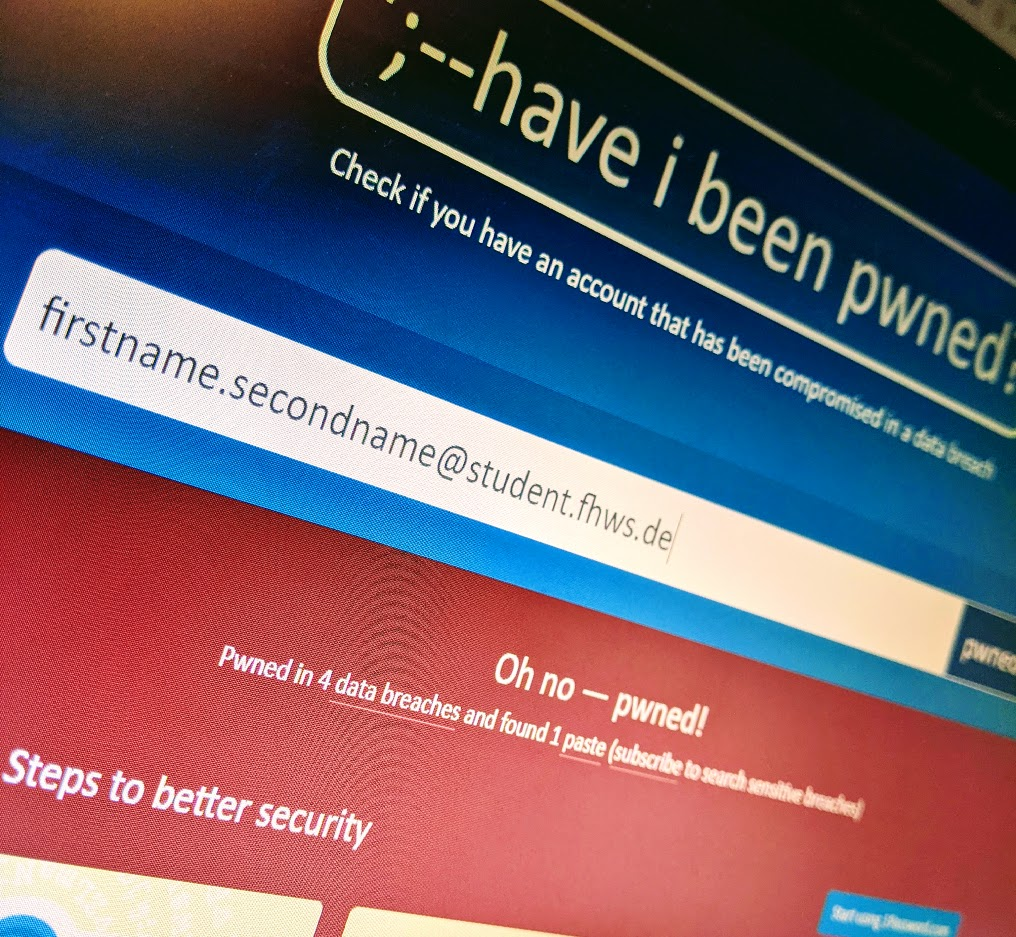

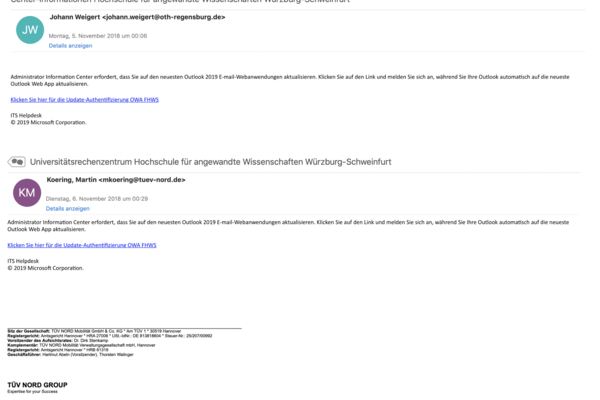

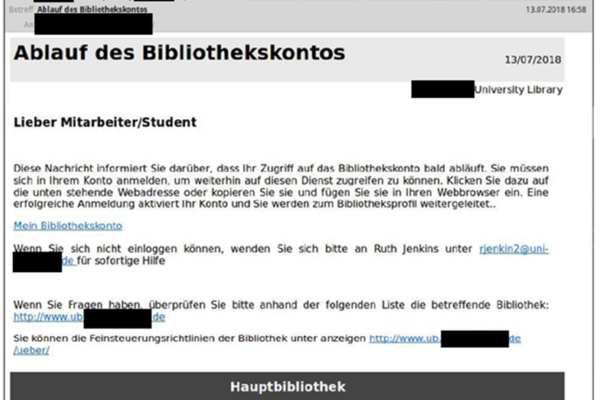

Das Smartphone ist heutzutage ein stetiger Begleiter im Alltag vieler Menschen. Die ständige Erreichbarkeit und die verschiedenen Kommunikationskanäle wie Social Media, Messenger oder SMS helfen uns dabei, mit unserem Umfeld in Kontakt zu bleiben. Was passiert jedoch, wenn jemand genau das gegen uns verwendet? Immer häufiger werden Kurznachrichten auf Mobilgeräten für Angriffe von Social Engineers genutzt. Die sogenannten Smishing-Nachrichten (kurz für SMS-Phishing) sollen die Empfangenden zum Aufrufen eines schädlichen Links bewegen. Die Nachrichten verwenden oft Köder wie beispielsweise eine Sendungsverfolgung für ein bestelltes Paket oder die Auszahlung einer Energiepauschale. Beim Öffnen eines dieser Links werden die Opfer aufgefordert, ein Sicherheitsupdate oder eine App herunterzuladen. In Wirklichkeit wird allerdings diverse Schadsoftware auf dem Smartphone installiert. Neben der Infektion des Geräts ist es häufig das Ziel des Angriffs, persönliche Daten zu stehlen. Hierfür werden die Opfer auf eine scheinbar legitime Internetseite weitergeleitet, auf der persönliche Angaben (z. B. Handynummer, Anschrift, Kontodaten) gemacht werden sollen. Wie schütze ich mich gegen Smishing-Nachrichten? All diese Nachrichten haben die Gemeinsamkeit, dass sie Links enthalten. Diese Links leiten direkt zur Schadsoftware oder auf Phishing-Webseiten. Somit sollten Sie auf KEINEN Fall auf die enthaltenen Links klicken. Folgend einige Tipps, wenn Sie eine Smishing-Nachricht erhalten haben:Klicken Sie nicht auf einen enthaltenen Link und löschen Sie die Nachricht umgehend.Sperren/blockieren Sie die Absendenummer.Laden Sie keine Apps abseits der bekannten Stores oder aus unbekannten Quellen herunter.Halten Sie ihr Smartphone stets aktuell (spielen Sie Sicherheitsupdates regelmäßig ein!).Lassen Sie von Ihrem Mobilfunkanbieter eine Drittanbietersperre einrichten.Wie verhalte ich mich, wenn es bereits zu spät ist? Wenn Sie bereits auf einen Link geklickt oder eine App installiert haben, sollte Sie die folgenden Hinweise umgehend beachten:Schalten Sie ihr Smartphone in den Flugmodus, um dieses aus dem Mobilfunknetz zu nehmen sowie alle Internetverbindungen zu unterbrechen.Informieren Sie Ihren Mobilfunkanbieter über den Vorfall und lassen Sie sofort eine Drittanbietersperre einrichten.Rufen Sie bei Ihrer zuständigen Polizeidienststelle an und fragen Sie nach weiteren Maßnahmen.Überprüfen Sie Ihre Bankkonten und Zahlungsdienste, ob bereits monetärer Schaden entstanden ist.Setzen Sie Ihr mobiles Endgerät auf Werkseinstellungen zurück, um alle Daten und Apps zu löschen. (Sichern Sie zuvor alle wichtigen Daten z. B. auf einem Datenträger)Diese Angriffe sind durchaus schwierig zu erkennen und abzuwenden, umso wichtiger ist es, ein grundlegendes Verständnis über Social-Engineering-Angriffe wie Smishing zu besitzen. Falls Sie Opfer eines Smishing-Angriffs wurden, zögern Sie nicht, sich Hilfe zu holen und nachzufragen. Quellen: https://www.bsi.bund.de/DE/Service-Navi/Presse/Alle-Meldungen-News/Meldungen/Smishing_SMS-Phishing_141021.html https://www.polizei-beratung.de/startseite-und-aktionen/aktuelles/detailansicht/was-ist-smishing/ https://e-tarjome.com/storage/btn_uploaded/2020-09-12/1599891065_11216-etarjome%20English.pdf